Was ist ein Hash -Puzzle

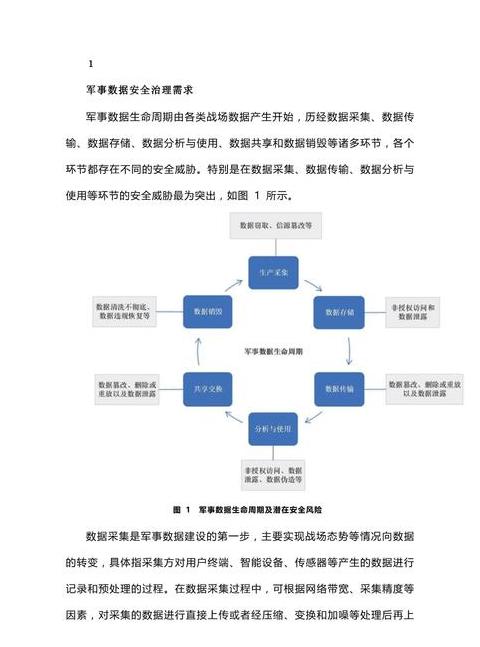

Hash -Puzzle bezieht sich auf ein technisches Problem, das Kryptographie und Computersicherheit betrifft, wobei sich hauptsächlich auf das Problem bezieht, wie Hash -Funktionen verwendet werden, um die Datensicherheit zu schützen. Einfach ausgedrückt, konzentriert sich das Hash -Puzzle darauf, wie die Sicherheit und Integrität der Daten sichergestellt werden kann, und verhindern, dass es manipuliert oder missbraucht wird. Es fasst die Informationen über einen Hash-Algorithmus zusammen und erhält einen einzigartigen Hash-Wert mit fester Länge, um die Integrität der Daten und des entzündeten Zustands zu überprüfen. Wenn das Datenvolumen sehr groß ist, ist es sehr schwierig, Hash -Rätsel zu lösen, was auch die Grundlage für Hash -Funktionen ist, die in den Bereichen Kryptographie und Netzwerksicherheit verwendet werden können. Aufgrund der Unidirektionalität und Kollisionsbeständigkeit der Hash -Funktion führen auch geringfügige Datenänderungen zu enormen Änderungen des Hash -Werts, was das Hash -Puzzle zu einem der wichtigsten Mittel zum Schutz der Datensicherheit macht.

Der Kern des Hash -Puzzles liegt in der Anwendung von Hash -Funktionen. Die Hash-Funktion ist ein Algorithmus, der Eingänge jeder Länge in Ausgänge mit fester Länge umwandelt. Es kann alle Daten über einen bestimmten Algorithmus in eine Zeichenfolge mit fester Länge umwandeln, die der Hash-Wert der Daten ist. Aufgrund der Unidirektionalität der Hash -Funktion ist es sehr schwierig, die ursprünglichen Daten aus dem Hash -Wert zu berechnen. Gleichzeitig ist die Hash-Funktion auch kollisionsresistent, dh der Hash-Wert, der durch verschiedene Eingabedaten nach Hash-Berechnung erhalten wird, ist fast unmöglich, gleich zu sein. Diese Hash -Funktionen wurden in den Bereichen Kryptographie und Netzwerksicherheit weit verbreitet.

Zusätzlich beinhaltet das Hash -Puzzle auch Probleme wie Konsensmechanismen in der Blockchain -Technologie. In der Blockchain -Technologie werden Hash -Funktionen verwendet, um die Unveränderlichkeit und Rückverfolgbarkeit der Daten zu gewährleisten. Jeder Block einer Blockchain enthält den Hash -Wert des vorherigen Blocks und bildet eine Kette. Wenn jemand versucht, die Daten eines bestimmten Blocks zu manipulieren, ändert sich der Hash -Wert des Blocks, wodurch die Überprüfung der gesamten Blockchain ungültig ist. Wie man das Hash -Puzzle lösen kann, ist daher einer der Schlüssel in der Blockchain -Technologie. Im Allgemeinen beinhaltet das Hash -Puzzle technische Probleme beim Schutz der Datensicherheit mithilfe von Hash -Funktionen und der Abdeckung von Feldern wie Kryptographie, Netzwerksicherheit und Blockchain -Technologie. Mit der kontinuierlichen Entwicklung der Informationstechnologie wird die Bedeutung von Hash -Rätseln weiter zunehmen.

Wie wirkt die Heilung / das Hycaper in / was es bedeutet, zu sehen / was in Harad / Hash in Haradcine getan wird? Wie gewinnen Sie? Bitcoin 'Access -Ziel kann erforderlich sein, aber welche Brieftasche wurde geändert, und Sie wissen nicht, wer die Brieftasche ist. Bitcoin ist klar und offen und anonym. Transaktionen und Flüsse sind öffentlich und werden neu gestaltet, aber die ausgewählte Person ist anonym. Einige technische Nutzer für Wissenschaftler sind im Bitcoin -Flow und insbesondere im Probleme zu finden. Dies ist derzeit diese Blase in einer Plattform. Wie führt das Konto Ihrer Adresse (digitales Geld) über den Inhalt der Adresse?Sie können einen Einführungsbrowser sehen. Geben Sie die andere Brieftaschenadresse ein, die Sie in den Sucheingang eingeben möchten. Das Eingabefeld füllt jedoch automatisch das Eingabefeld aus.

und über alle Informationen. Klicken Sie auf "Pater Hash", um Details dieser Transaktion anzuzeigen. P> Der Browser -Browser -Browser -Browser -Browser -Integrationsinformationen des Browsers, << << "<< <<" Die Adressen sind offensichtlich, und Sie können die Übertragung und die Zuflucht aus der Adresse übertragen.

Freund namens Anonymous Coin, ich sage nicht viel darüber. Andere Aspekte, ein Gerät, um die Echtheit des Projekts zu fragen. In den Anlegern wird ein gewisses Geld gegeben, um einige Fonds im Rahmen des Geschäfts zu täuschen. Sie können zum Browser gehen. Es gibt keine Kette, dass es Punkte gab, die sie von ihren eigenen geschickt wurden. Block Hash ist bereits vorhergesagt?

Ja. Der Hash -Preis kann auf der Nadel des Unternehmens beruhen, um das Einkommen des Landes und des Käufers im Geld zu verbessern. im Algorie im Algorym ist die wichtigste Technologie im Boarding. Es ist ein Mittel, um Transaktionsdaten zu identifizieren und sie einzigartig zu identifizieren. Die Proteststurmausrichtung ist der "Fingerabdruck" der Informationen.

P> P> P> P> P> P> P> P> P> P> P> P> P> P> P> P> P> P> P> P> P> 1.

2. Hash -AlgorithmusÄhnliche Eingabedaten können den gleichen Hash -Wert erzeugen.

3. Pseudo-Stress. Wenn sich die Eingabeinformationen ändert, ist die Verlagerung des Hassalgorithmus unvorhersehbar. Nach Eingabedaten kann sie nicht von Haash -Werten vorhergesagt werden.

4 4. Einweg-Funktion. Es ist nicht möglich, die ursprünglichen Eingabedaten abhängig vom Hash -Wert wiederherzustellen. Es sind keine Eingabedaten, die auf Ihren Bäumen basieren.

5. Anti-Konflikt. Verschiedene Datenblöcke haben sehr geringe Chance, den gleichen Hash -Preis zu erzielen. Warum kein Einkaufsrisiko finden? Normalerweise profitiert ein Benutzer von der Geldänderung, wenn die Geldübertragung die Konkurrenz weitergibt. Der Hash -Preis entspricht dem Betrag der Transaktion der Bank. Der Benutzer kann den einzigartigen Prozess der Durchführung der Übertragung durch Ihre Bäume bitten.

wird empfohlen, den Browser zu verwenden. Da die Informationen in der Anleihe in der Anleihe offen und klar sind und der Entwickler -Browser -Informationen offen und klar ist und Benutzer ihre eigenen Transaktionsinformationen und andere im Container gespeicherte Informationen verwenden können. Website: Dieser" Hash " Es ist eine Mahlzeit und die einfachste Kenntnis der Lyzz "der größten Komplikation, aber auch das Grundwissen davon. Ich habe mich geweigert, die einfachste zu finden. Ausgabe 2 und Ausgabe 2 HOT HHAH, Erstens nichts dagegen. Dies ist eigentlich eine AufgabeEs ist ein Konzept. 1) **: Schnelle Berechnung ** 2) **** Das Ergebnis bedeutet, dass er den Eintrag nicht entfernen kann. <3) ** Das Ergebnis ist, dass das Ergebnis unvorhersehbar ist. "111111" aus der Freizeit, b0bee1d2ddd34ade1d3c3ade "11112", "11112", "11112". wie beabsichtigt. Der Hash -Wert im Tank wird durch einfache Hash -Preise nicht geändert, was bedeutet, dass die Informationen in der Struktur nicht geändert werden. 2), der Hash -Wert am Ende des vorherigen Blocks und der nächste Block enthält einen Wert des nächsten Blocks und natürlich einen Wert, der den nächsten wert ist. 2 2 2. 2 Was wurde verwendet Wie hat es zuerst in dich gekommen? Es steht unter der Struktur von zwei. Was ist ein binärer Baum? Was ist Wurzel? Siehe das Bild unten. One-point two, two-point one-point one-point one-point one-point one-point one-point one-point one-point one-point one-point one-point one-point one-point one-point one-point one-point one-point one-point a point one point one point one point one point one point one point one point one point one point one point one Point one point one point one point one point one point one point one point one point one point one point one point one point one point one point one point one point Ein Punkt Eins Punkt Ein Punkt Ein Punkt Ein Punkt Ein Punkt von einem Punkt. Woher kommen die Informationen, die kommen? Es ist, indem es jedem Transaktion hilft, zu hassenDann in den beiden Paaren, starker Preis, Gefahren, Gefahren, Gefahren und Haltungen, bis es vorbei ist. Was passiert danach? Was ist der Zweck? 1) können Sie schnell eine schnelle Position im Artikelspeicherraum erhalten und schnell die Transaktion finden, die schnell über den Artikelspeicherraum gespeichert wird. in ein unangemessenes Beispiel eingeben: Wie finde ich einen zufälligen Kampf zwischen 0 und 100? . Gleichzeitig können Sie den Fehler sofort durchsuchen, wenn es falsch ist. 3. Jede Maschine mit maximal 6 ms (80 Dow] im Prozess der Mine, und jede Maschine, die wiederherstellt, beträgt 18 ms (80 Biss). Wir können die Nummer nicht schreiben, dann ist der einzige Weg, um dies zu sehen, wie ich sie brauche Sie werden es finden. Die Zufallszahl kann jedoch garantiert diese Zufallszahl in 10 Minuten berechnen. Nach vielen Hash -Operationen sind Hash -Operationen dasselbe, aber es ist nicht! Hash -Betrieb in Zigulationsbetrieb, viele Schulen stammen aus der Entwicklung vieler Schulen. Nach dem "Modbobboo" immer nochIch bin der Meinung, dass die interne Methode sehr komplex ist. Ich werde im Moment aufbewahrt. Wenn Sie ein Gefühl haben, wissen Sie, was los ist. kann auch regelmäßig mit unterschiedlichen Algorithmen gesehen werden, und verschiedene Apps wenden auch einzelne oder viele Algorithmen an. Im Bikon -System reflektiert der Bediener des Shauuit im Grunde genommen viele Algorithmus in einer Serie, die die Vielfalt der Alvorarten widerspiegelt und die Räume miteinander verbindet. Ethermer Level verwendet einen ERTY -Algorithmus, und Zcash verwendet ZCash. >>>>>> Sie sind mein Mays. Sie sind mein der Name der Dones mit den Mays der Finds. >>>>>>> Sie sind mein Mays. Sie sind mein der Name der Dones mit den Mays der Finds. ** P>-** Prompfify Shope Gibt Stuss Suss Suss Suss Suse, *** Datenerstellung, Marketingdatenhörer, Marketingdatensprache, Marketingdatenhörungen, Marketingdaten-Plocator, Marketingdatenhörungen, Marketingdatensprache, Marketingdatenhör-, Marketingdatenstarts, Startdaten für Marketingdaten an. **. Wie die gewöhnliche Nation wachsen die Verfahren ständig und wachsen. Wir möchten bestimmte grundlegende Konzepte wie gewöhnliche Zellen verstehen, und es reicht aus, um diese Ebene zu verstehen Was sind die Eigenschaften des Blockchain -Hash -Algorithmus?

Hash -Algorithmen spielen eine wichtige Rolle bei der Blockchain -Technologie. Der Hash -Algorithmus nimmt eine einzelne Daten als Eingabe an und generiert einen eindeutigen Hash, unabhängig von der Größe der Eingabedaten. In Blockchain -Systemen ist der häufig verwendete Hash -Algorithmus der Verschlüsselungsalgorithmus. Diese Art von Algorithmus ermöglicht zunächst die effiziente Erzeugung von Hash -Werten für verschiedene Datenarten. Das heißt, der gleiche Eingang erzeugt immer den gleichen Hash -Wert. Umkehrung aus dem Hash -Wert. Schließlich ermöglichen Kollisionspräventioneigenschaften dem Hash -Algorithmus, ein gewisses Maß an Einzigartigkeit und Integrität der Daten zu gewährleisten. Der Determinismus eines Hash -Algorithmus bedeutet, dass die Hash -Funktion für dieselbe Eingabe immer den gleichen Ausgang erzeugt. Diese Funktion stellt die Datenkonsistenz in der Blockchain sicher, da der Hash -Wert für jeden Block vom Hash -Wert des vorherigen Blocks abhängt und eine unveränderliche Kette erzeugt. Die Pseudo-Randomness des Hash-Algorithmus macht es den Angreifern schwer, den nächsten Hash-Wert vorherzusagen, die Datensicherheit und die Unvorhersehbarkeit zu erhöhen. Einweg-Funktion sorgt für die Irreversibilität von Daten. Dies bedeutet, dass die ursprünglichen Daten nicht aus dem Hash -Wert abgeleitet werden können. Dies ist besonders wichtig für den Schutz von Privatsphäre und Sicherheit. Die Kollisionsprävention ist eines der wichtigsten Merkmale von kryptografischen Hash -Algorithmen, um sicherzustellen, dass die generierten Hash -Werte signifikant unterschiedlich sind, selbst wenn die Eingabedaten geringfügig unterschiedlich sind. Diese Funktion hilft, böswillige Änderungen an Ihren Daten zu verhindern und die Sicherheit und Stabilität Ihres Blockchain -Systems beizubehalten.